权限验证通过后即可继续执行此项系统指令

- 问答

- 2025-09-17 17:05:28

- 3

全面解析与操作指南

权限验证的基本概念与重要性

权限验证是现代计算机系统中保障安全性的核心机制,它决定了用户或程序是否有资格执行特定操作或访问特定资源,当系统提示"权限验证通过后即可继续执行此项系统指令"时,表明当前操作需要经过严格的身份确认和权限检查。

1 权限验证的工作原理

权限验证系统通常遵循以下流程:

- 身份识别:系统确认请求者的身份(如用户名、数字证书等)

- 权限检查:核对请求者是否具有执行目标操作所需的权限级别

- 环境评估:检查当前系统环境是否符合操作要求(如时间限制、IP范围等)

- 决策执行:通过验证则允许操作,否则拒绝并记录日志

2 权限验证失败的可能原因

- 用户账户权限不足

- 访问令牌过期或无效

- 多因素认证未完成

- 系统策略限制(如时间限制、位置限制)

- 资源被其他权限机制锁定

常见系统中的权限验证实现

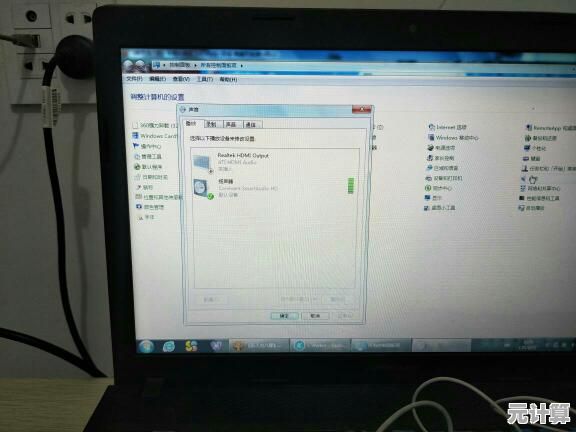

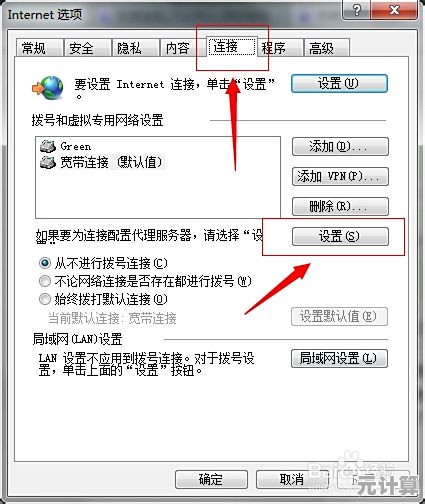

1 Windows系统中的权限验证

在Windows环境中,权限验证通常通过以下方式实现:

# 示例:以管理员身份运行PowerShell命令 Start-Process powershell -Verb runAs -ArgumentList "Get-Service"

UAC(用户账户控制)机制:

- 弹出验证对话框要求用户确认

- 需要管理员凭据才能继续

- 可通过组策略调整UAC严格级别

2 Linux/Unix系统中的权限验证

Linux系统主要依靠sudo机制进行权限提升:

# 示例:通过sudo执行需要root权限的命令 sudo systemctl restart apache2

关键配置文件:

/etc/sudoers:定义sudo权限规则/etc/pam.d/:包含PAM(可插拔认证模块)配置

3 Web应用中的权限验证

现代Web应用通常采用基于角色的访问控制(RBAC):

// 示例:Express中间件权限检查

function checkPermission(requiredRole) {

return (req, res, next) => {

if (req.user.roles.includes(requiredRole)) {

next(); // 验证通过

} else {

res.status(403).send('权限不足');

}

};

}

权限验证通过后的系统行为

当权限验证成功后,系统会执行以下典型操作:

- 创建安全上下文:建立包含用户身份和权限的会话环境

- 生成访问令牌:颁发有时效性的凭证供后续操作使用

- 记录审计日志:详细记录谁在何时执行了什么操作

- 执行请求指令:实际运行用户请求的系统命令或操作

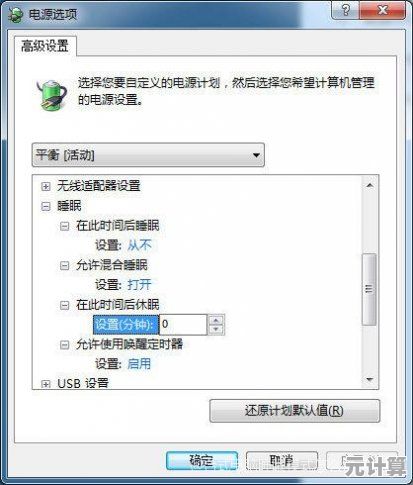

1 临时权限提升的持续时间

不同系统的权限保持时间各异:

- Windows管理员权限:通常仅限当前进程

- Linux sudo权限:默认15分钟内有效(可配置)

- Web会话令牌:根据安全策略,通常30分钟-24小时

权限验证的最佳实践

1 安全配置建议

- 最小权限原则:只授予完成工作所必需的最小权限

- 定期权限审查:周期性检查用户权限是否仍然必要

- 多因素认证:对敏感操作启用MFA验证

- 权限分离:关键操作需要多人协作完成

2 常见问题排查

问题1:反复提示权限验证

- 检查账户是否被锁定

- 确认密码/令牌未过期

- 验证网络时间同步(NTP)

问题2:权限足够但仍被拒绝

- 检查SELinux/AppArmor等强制访问控制机制

- 确认文件系统ACL设置

- 查看父目录的权限限制

未来发展趋势(基于2025年技术预测)

- 生物特征持续验证:系统在执行敏感操作期间持续验证用户生物特征

- 行为分析验证:通过用户操作模式分析判断权限真实性

- 量子加密令牌:采用抗量子计算的动态权限凭证

- 分布式权限区块链:去中心化的权限验证和审计系统

技术附录

1 Windows权限验证日志分析

查看Windows安全事件日志中与权限相关的事件:

- 事件ID 4672:特殊权限分配给新登录

- 事件ID 4624:账户成功登录

- 事件ID 4648:使用显式凭证尝试登录

2 Linux权限调试命令

# 查看当前用户有效权限 id groups # 检查sudo权限 sudo -l # 查看文件权限 ls -l /path/to/file getfacl /path/to/file

3 API权限验证示例(OAuth 2.0)

POST /token HTTP/1.1 Host: auth.server.com Content-Type: application/x-www-form-urlencoded grant_type=authorization_code&code=SplxlOBeZQQYbYS6WxSbIA &redirect_uri=https%3A%2F%2Fclient%2Eexample%2Ecom%2Fcb &client_id=s6BhdRkqt3&client_secret=7Fjfp0ZBr1KtDRbnfVdmIw

通过理解"权限验证通过后即可继续执行此项系统指令"背后的机制,用户可以更安全、高效地管理系统,同时降低因权限不当配置导致的安全风险,随着技术的发展,权限验证将变得更加智能和无缝,但其核心安全原则将始终保持不变。

本文由鲜于凝雨于2025-09-17发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://max.xlisi.cn/wenda/27432.html