探索NFC功能的核心原理:如何实现高效安全的近场通信过程

- 问答

- 2025-09-19 16:30:43

- 1

NFC的魔法:当你的手机和咖啡杯开始"窃窃私语"

你有没有试过用手机碰一下POS机就完成支付,或者把两台手机背靠背传照片?🤔 这背后不是什么黑科技,而是NFC(近场通信)在搞鬼,但说实话,我第一次用NFC的时候,脑子里全是问号——这玩意儿到底怎么工作的?为什么非得贴那么近?会不会被人隔空偷钱?

NFC:一场"电磁场"的短暂恋爱

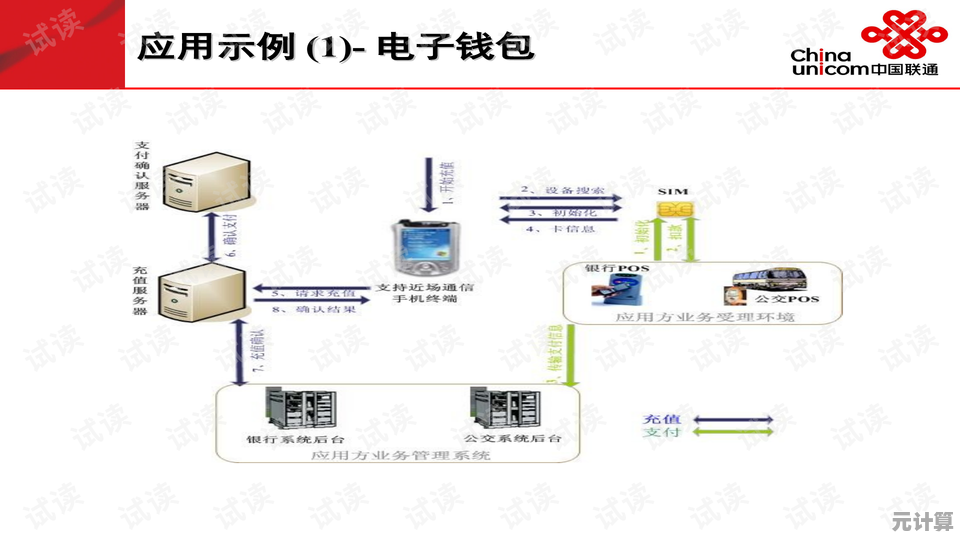

NFC的核心原理其实挺浪漫的——它靠的是电磁感应,当两个NFC设备靠近(lt;4cm),一个设备(比如你的手机)会主动产生一个高频交变磁场(13.56MHz),而另一个设备(比如公交卡)被动接收这个磁场能量,并反射回数据。

这就像两个人说悄悄话,必须凑得特别近,否则就听不清了。🔊 但问题来了——为什么是56MHz?因为这是国际电信联盟(ITU)规定的ISM频段(工业、科学、医疗频段),不会干扰Wi-Fi、蓝牙这些"大嗓门"。

三种模式:谁是"话痨",谁是"听众"?

NFC有三种工作模式,决定了谁在主动"说话":

- 读卡器模式(你的手机读公交卡)

- 卡模拟模式(你的手机假装成公交卡)

- 点对点模式(两台手机互传文件)

最有趣的是卡模拟模式,比如Apple Pay,你的手机其实是在"扮演"一张银行卡,但比实体卡更安全——因为它每次交易都会生成一个动态令牌,就算黑客截获了数据,下次也没法再用。

安全吗?会被"隔空盗刷"吗?

我一开始也担心,万一有人拿个NFC读卡器在人群里扫一圈,岂不是能偷走所有人的钱包?💸 但现实是:

- 距离太短(<4cm),黑客很难在不被发现的情况下靠近你

- 数据加密(比如EMV标准)让交易信息无法被直接破解

- 动态令牌让每次支付都不同,截获了也没用

早期的Mifare Classic卡(比如某些门禁卡)确实有漏洞,可以被克隆,所以现在很多系统升级到了Mifare DESFire,安全性高多了。

奇葩案例:当NFC遇上"骚操作"

- 日本人的脑洞:有些餐厅用NFC标签点餐,顾客用手机碰一下桌子就能下单,但有一次系统故障,导致有人疯狂碰桌,结果点了30份拉面……🍜

- 黑客的恶作剧:有人在地铁里贴了伪造的NFC标签,碰一下就会自动连接恶意Wi-Fi,所以别随便乱碰奇怪的贴纸!

- 艺术家的玩法:有个展览让观众用手机碰雕塑,就能听到背后的故事,NFC成了"无声的导游"。

NFC会消失吗?

有人说NFC会被UWB(超宽带)取代,因为后者能精确定位到厘米级,但我觉得NFC不会死——它便宜、省电、简单,适合那些"碰一下就行"的场景。

未来的智能家居可能用NFC快速配对设备,而不用输密码,或者,你的咖啡杯底部嵌个NFC标签,手机一碰就自动弹出冲泡教程……☕(虽然我觉得这功能有点多余,但科技公司就爱搞这些)

NFC像"电子握手",短暂但有用

说到底,NFC就是一种优雅的短距离通信方式,没有蓝牙的复杂配对,没有Wi-Fi的延迟,就是简单直接的"碰一下",它不完美,但足够好用——就像现实中的握手,短暂却充满信息。

下次你用手机支付时,可以想想:这背后是一场电磁场的短暂恋爱,而你的手指,就是那个红娘。💘

本文由疏鸥于2025-09-19发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://max.xlisi.cn/wenda/30571.html